OpenClawとMoltbookが示した一回突破の危機

OpenClawとMoltbookの事例は、システムプロンプトとAPIキー管理の重要性を改めて示す好機です。設計と運用の見直しで実務レベルの対策を強化する方法を分かりやすく解説します。

AIセキュリティの現場で、思わず息を飲むような報告が入りました。OpenClawとMoltbookに関する最新の問題は、1回の試行で“前線を突破”し得る脆弱性と、公開データに潜む思わぬリスクを同時に浮かび上がらせています。手短に言えば、設計ミスや管理の甘さが、短時間で大きな影響を与えかねないという話です。

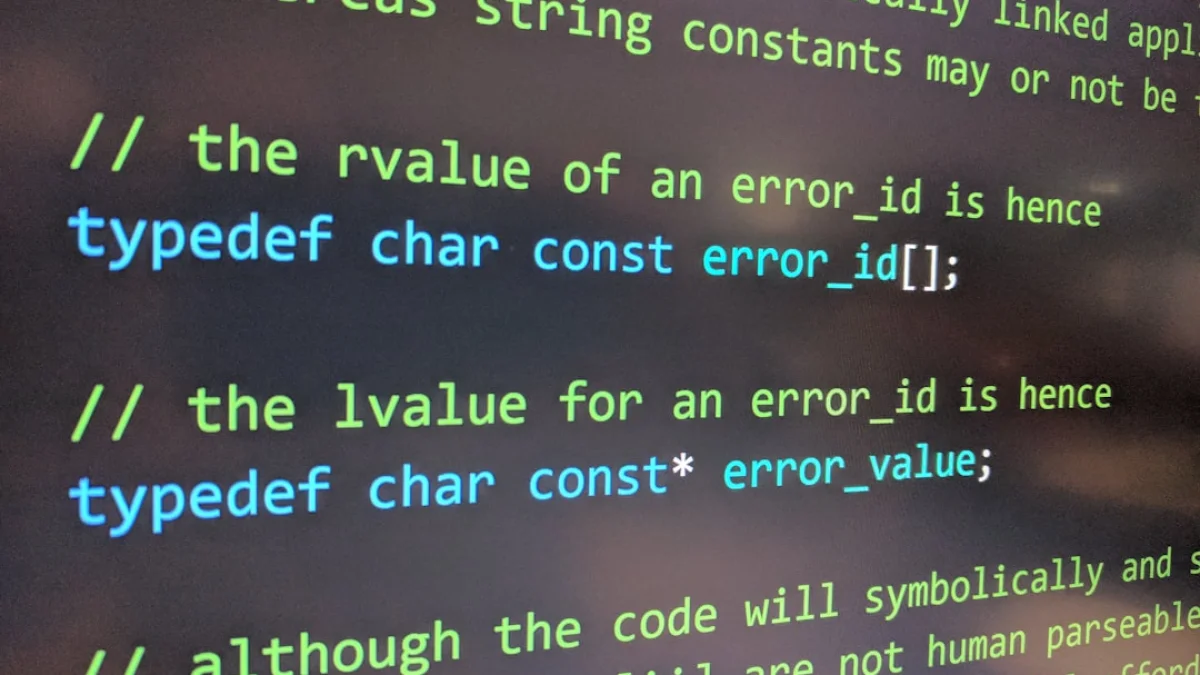

まずは用語の簡単な説明

システムプロンプトとは、AIに与える指示文のことです。これが外部に漏れると、AIの振る舞いを予測されやすくなります。APIキーとは、サービスの利用を許可するデジタルの“鍵”です。これを使えば第三者がサービスを操作できます。なりすまし(impersonation)は、誰かの振りをして権限を不正に使う行為を指します。

OpenClawの脆弱性で見えたリスク

報告によると、OpenClaw(旧Clawdbot)のシステムプロンプトが、1回の試行で取得可能だったと伝わっています。プロンプトの露出は、AIの内部設計図の一部を見せるようなものです。設計図が見えれば、挙動の手掛かりが短時間で得られます。攻撃者が振る舞いを誘導しやすくなるため、機密プロンプトの保護は喫緊の課題です。

Moltbookの公開データとAPIキーの問題

Moltbookのデータベースに公開された情報の中にAPIキーが含まれていた可能性が指摘されています。APIキーが漏れると、第三者がサービスを呼び出せるようになります。これは、鍵を置き忘れて家のドアを開けられるのに似ています。キーの悪用とデータ公開が重なると、なりすましや不正利用のリスクが高まります。

誰に影響が出るのか

個人利用者は、自分の認証情報やアカウントが不正に使われる恐れがあります。企業やサービス提供者は、信頼低下や規制対応の負担を負う可能性があります。特にAPIを多用する開発チームや、機密プロンプトを持つ組織は注意が必要です。

業界としての課題と期待される動き

今回の事例は、セキュリティ設計と公開ポリシーを見直す契機になります。業界では、プロンプトの取り扱い基準やキー管理のベストプラクティス作成が進むでしょう。透明性と責任を両立させる新たなルール作りが期待されます。

実務で今すぐできる対策

- プロンプトの露出を防ぐ設計を優先する。ログに平文で残さないなどの配慮が有効です。

- APIキーは厳格に管理する。環境変数やシークレットマネージャを使い、定期ローテーションを実施してください。

- 最小権限の原則を徹底する。権限は必要最小限に絞ることが被害軽減につながります。

- 監査ログとアラートを強化する。不審な呼び出しを早期に検知できる体制を作ってください。

- 教育と演習を行う。現場の担当者に脅威のイメージを持ってもらうことが重要です。

個人のレベルでも、アカウント設定の見直しや信頼できるツールの採用、キーの定期更新が効果的です。

最後に

今回の報告は、AI運用の“当たり前”を問い直す良い機会です。設計段階からのセキュリティ配慮と、現場で実行できる具体策を組み合わせれば、リスクは十分に抑えられます。まずは自分の環境でできることを一つずつ確認してみてください。小さな改善が、大きな安心につながります。