AIで脆弱性自動化へ:Codex Security

Codex Securityはプロジェクト文脈を理解して脆弱性の検出・検証・修正案提示を自動化する研究プレビューで、検出精度向上とノイズ低減に期待が高まっています。

セキュリティの現場が静かに変わり始めています。Codex Securityは、脆弱性の検出から検証、修正案の提示までを目指すAIアプリケーションセキュリティエージェント(アプリの脆弱性を自動で見つけて対処を支援するソフト)の研究プレビューを公開しました。研究段階とはいえ、現場の負担を軽くする期待が高まっています。

何をするツールなのか

Codex Securityはプロジェクトの文脈を読み取って動きます。ここでいう文脈とは、ソースコードだけでなく依存関係や設定、ビルド手順などの周辺情報です。これを踏まえて脆弱性を検出し、問題箇所を検証して、修正案まで提示する流れを目指します。

たとえば、単に「危険そうなAPI」があると指摘するだけでなく、その呼び出しがどのような入力で利用されているかを理解して、誤検知を減らすように設計されている点が特徴です。

研究プレビューで示されたポイント

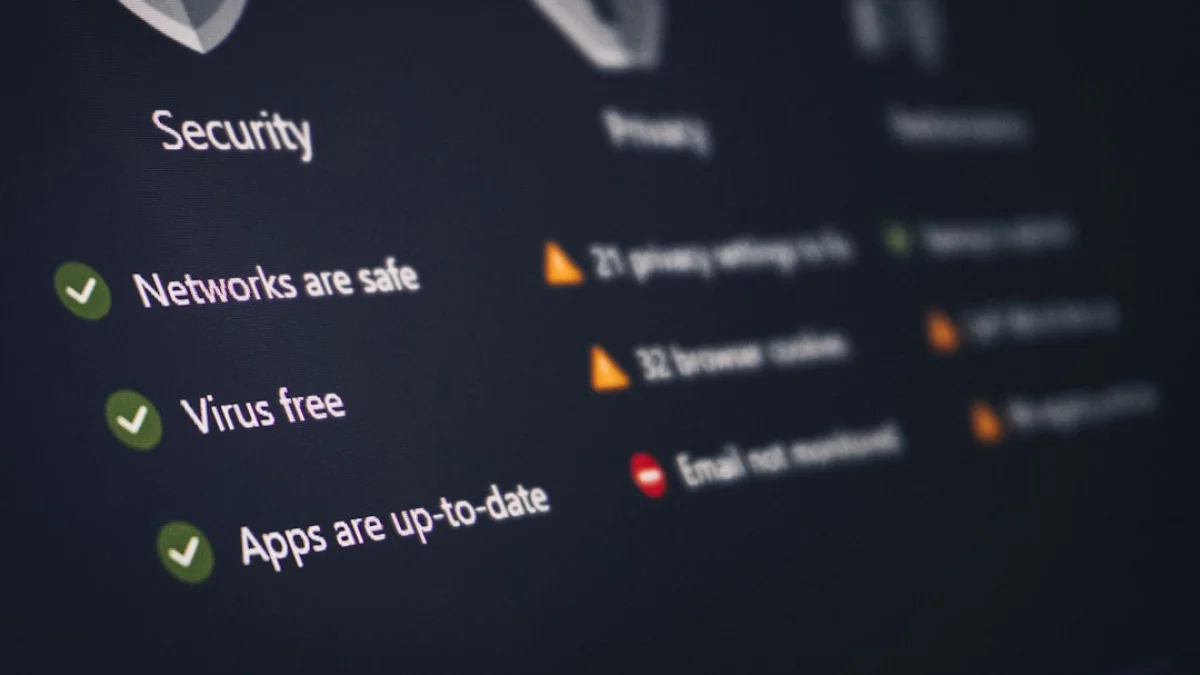

- プロジェクト文脈の分析を重視していること

- 検出と検証、修正支援をワンストップで行う設計であること

- ノイズ(誤検出)を低減しつつ信頼性を高めることを目標としていること

これらは既存の自動解析ツールの課題に対するアプローチですが、具体的な適用範囲や内部の差分は公開情報に限りがあります。今後の詳細発表を待ちたいところです。

誰に影響するのか

開発者、セキュリティチーム、IT運用、SREなど、ソフトウェア開発に関わる多くの職種が恩恵を受ける可能性があります。特に日々のコードレビューや脆弱性対応に追われる現場では、繰り返しタスクを自動化できれば工数削減に直結します。

一方で導入には組織横断の調整が必要です。ツールをどの段階でどのように使うか、検出結果の扱いを誰が最終判断するかといった運用ルール作りが重要になります。

実務適用で気を付けたい点

公開情報で明確にされていない点も多いので、導入時には次の点を確認するとよいでしょう。

- 誤検知(ノイズ)と見逃しのバランス

- 既存ワークフローとの統合のしやすさ

- 人間による検証フロー(human-in-the-loop)の設計

- ガバナンスやログ保存、コンプライアンス対応

たとえばSQLインジェクションやライブラリの既知脆弱性といった一般的な問題は、文脈理解が進めば誤検知が減り、より実務で使える形になります。

今後の展望

現状は研究プレビュー段階です。正式な製品化や具体的な導入方法はこれからの発表を待つ必要があります。とはいえ、ポイントは明快です。プロジェクト全体を「読む」AIが増えれば、検出→検証→修正の一連作業がスムーズになります。

開発現場の負担軽減と誤検知の削減を両立できれば、セキュリティ対応の効率は確実に上がります。正式リリース後はパイロット運用を通じて、自社のワークフローに合うかを慎重に見極めるのが現実的です。

結びに代えて

Codex Securityは、自動化による新しい地平を示す研究です。万能ではありませんが、適切に評価・運用すれば現場の助けになるツールになり得ます。今後の公式情報に注目しつつ、実務でどう活かすかの議論を始める良いタイミングだと言えるでしょう。